Có nhiều báo cáo cho biết người dùng có thể lừa ChatGPT viết phần mềm độc hại. Dù vậy theo Kaspersky, tình trạng ứng dụng trí tuệ nhân tạo (AI) trong các cuộc tấn công mạng đã tiến một bước rất xa.

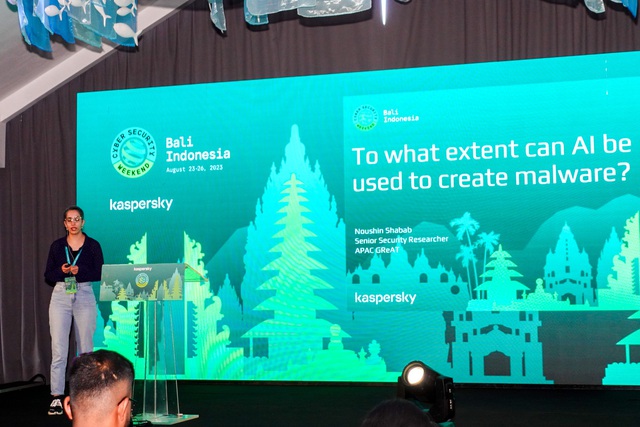

Noushin Shabab, nhà nghiên cứu thuộc nhóm GReAT khu vực châu Á - Thái Bình Dương (APAC) của Kaspersky cho biết, AI có thể hỗ trợ cuộc tấn công trực tuyến có chủ đích và vô cùng tinh vi, còn được gọi là APT (Advanced Persistent Threat). Ngoài việc phát triển malware, AI còn có thể được sử dụng trong nhiều giai đoạn khác nhau của các cuộc tấn công mạng.

Các cuộc tấn công APT sử dụng các kỹ thuật hack liên tục, bí mật và tinh vi để giành được quyền truy cập vào hệ thống và tồn tại trong đó một thời gian dài. Hacker làm được điều này thông qua một loạt giai đoạn từ thăm dò, phát triển tài nguyên, thực thi và đánh cắp dữ liệu.

Noushin Shabab, nhà nghiên cứu thuộc nhóm GReAT của Kaspersky khu vực APAC

L.C

Bà Shabab cho biết AI có thể giúp kẻ tấn công tìm kiếm và hiểu biết về các mục tiêu tiềm năng bằng cách tự động phân tích dữ liệu từ nhiều nguồn như cơ sở dữ liệu trực tuyến và nền tảng mạng xã hội, cũng như thu thập thông tin về nhân sự, hệ thống và ứng dụng của mục tiêu được sử dụng trong công ty. Các hệ thống này thậm chí có thể phát hiện ra điểm yếu từ việc đánh giá chi tiết nhân viên, quan hệ với bên thứ ba và kiến trúc mạng của công ty.

Chuyên gia đến từ Kaspersky nhận định lừa đảo qua email hay truyền thông xã hội vẫn là kỹ thuật được các nhóm APT ở APAC ưa chuộng, có đến 10/14 nhóm sử dụng chiến thuật này để đột nhập vào mạng mục tiêu. AI có thể giúp tạo ra các thông điệp lừa đảo được cá nhân hóa, mang tính thuyết phục cao. Những cỗ máy thông minh này cũng có thể được đào tạo để tìm điểm xâm nhập tốt nhất vào mạng mục tiêu và chọn thời điểm tốt nhất để khởi động một cuộc tấn công.

Trí tuệ nhân tạo cũng có thể được sử dụng cho tấn công brute-force bằng cách thử mật khẩu có khả năng xảy ra. Bằng cách phân tích hành vi của người dùng, hoạt động trên mạng xã hội và thông tin cá nhân, thuật toán AI có thể đưa ra những phỏng đoán có cơ sở về mật khẩu, tăng cơ hội truy cập thành công.

Trong giai đoạn thực thi, AI có thể điều chỉnh hoạt động và khả năng thích nghi của phần mềm độc hại để đối phó với các biện pháp bảo mật. AI cũng có thể làm cho malware biến đổi bằng cách thay đổi cấu trúc mã để tránh bị các công cụ bảo mật phát hiện. Các chiến thuật tấn công phi kỹ thuật do AI điều khiển cũng có thể làm tăng khả năng người dùng tương tác với các tập tin độc hại và khả năng thành công.

Ở giai đoạn tồn tại, AI có thể tạo tập lệnh phù hợp nhất để khởi chạy malware dựa trên phân tích hành vi của người dùng. Các cơ chế giám sát do AI điều khiển cũng có thể theo dõi các thay đổi của hệ thống và điều chỉnh các chiến thuật "lẩn trốn" phù hợp. Các kỹ thuật do AI dùng có thể điều khiển các mục Windows Registry để cập nhật các khóa registry và tránh bị phát hiện.

Chuyên gia đến từ Kaspersky cho biết AI có thể giúp bọn tội phạm mạng đánh cắp dữ liệu một cách lén lút và hiệu quả hơn. Trí thông minh nhân tạo có thể giúp tin tặc phân tích lưu lượng truy cập mạng để phối hợp tốt với các hành vi thông thường và xác định kênh liên lạc phù hợp nhất để đánh cắp dữ liệu của từng nạn nhân. Công nghệ này thậm chí có thể tối ưu hóa việc che giấu, nén và mã hóa dữ liệu bị đánh cắp để tránh bị phát hiện lưu lượng truy cập bất thường.

Để tăng cường khả năng phòng thủ của doanh nghiệp và tổ chức trước các cuộc tấn công APT được hỗ trợ bởi AI, Shabab nhận định cần 4 yếu tố. Đầu tiên là triển khai các giải pháp bảo mật sử dụng các phương pháp tiên tiến để giám sát hành vi của người dùng và hệ thống, từ đó xác định những sai lệch so với các mô hình thông thường, có khả năng báo hiệu các hoạt động độc hại của tội phạm mạng. Tiếp đến là luôn cập nhật phần mềm, ứng dụng và hệ điều hành để giảm thiểu các lỗ hổng mà kẻ tấn công có thể khai thác.

Bình luận (0)